Tin tặc TQ nhằm vào Chính phủ Úc & các dự án năng lượng Biển Đông

Một báo cáo an ninh mới cho thấy, từ năm 2021 đến 2022, các tin tặc từ Trung Quốc đã thực hiện các chiến dịch gián điệp mạng nhằm vào Úc, Malaysia, và các thực thể liên quan đến các dự án năng lượng ngoài khơi Biển Đông.

Tin tặc Trung Quốc giả danh các hãng tin Úc

Một báo cáo mới vào tháng 8/2022 của PWC và công ty an ninh mạng Mỹ Proofpoint cảnh báo rằng, từ tháng 4/2022, các cơ quan chính phủ Úc, các hãng truyền thông Úc, và nhiều nhà sản xuất đã bị một chiến dịch gián điệp mới tinh vi nhằm vào. Trong đó, các tin tặc mạo danh nhân viên các hãng truyền thông Úc để cấy phần mềm độc hại vào máy tính của nạn nhân.

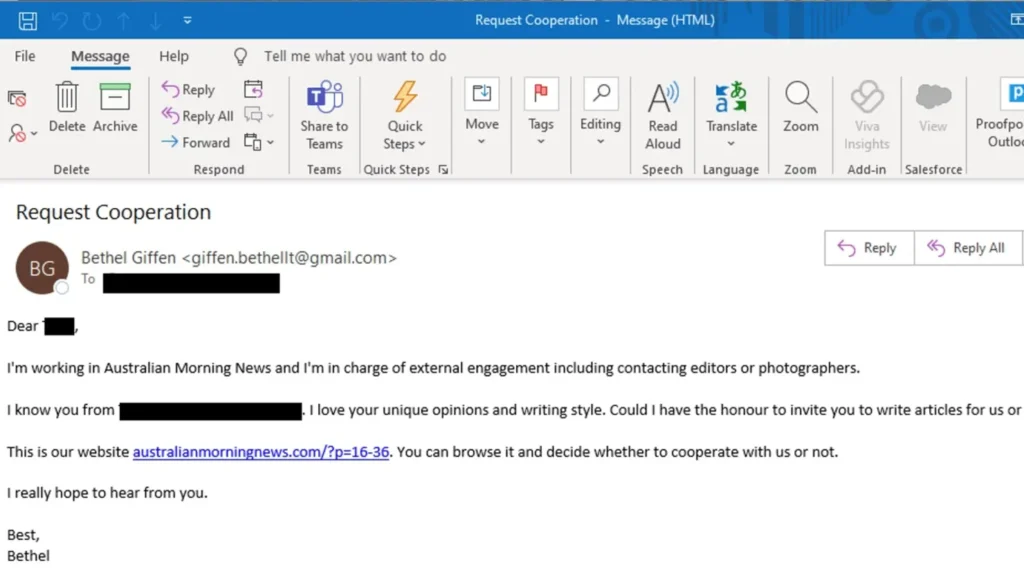

Trong chiến dịch này, các tin tặc gửi email tự xưng là nhân viên từ các tờ báo hư cấu như tờ “Tin tức buổi sáng của Úc” hoặc các tờ báo có thật như The Australian và Herald Sun.

Các email sử dụng tiêu chủ đề khác nhau bao gồm “Nghỉ ốm”, “Nghiên cứu người dùng”, và “Đề nghị hợp tác”.

Các email tấn công giả mạo (phishing) này chứa các đường dẫn chuyển hướng nạn nhân đến một trang web độc hại giả danh một hãng truyền thông Úc. Trang web này sẽ cấy phần mềm độc hại để thu thập thông tin kỹ thuật về nạn nhân.

Chiến dịch này áp dụng kỹ thuật, chiến thuật, và phương thức thường thấy ở một nhóm tin tặc nằm tại Trung Quốc có tên TA423 hoặc Red Ladon, APT40, Leviathan, GADOLINIUM.

Chiến dịch sử dụng phần mềm độc hại ScanBox — cho phép lập hồ sơ nạn nhân, và cung cấp thêm phần mềm độc hại đến các mục tiêu được chọn. PwC Threat Intelligence đánh giá rằng, ScanBox rất có khả năng được chia sẻ riêng giữa các nhóm tin tặc đặt tại Trung Quốc.

Báo cáo an ninh của PWC và Proofpoint giới thiệu TA423/Red Ladon là “một tác nhân đe dọa có động cơ gián điệp, có trụ sở tại Trung Quốc, đã hoạt động từ năm 2013, nhằm vào nhiều tổ chức khác nhau liên quan đến các sự kiện chính trị ở khu vực Châu Á – Thái Bình Dương, tập trung vào Biển Đông”.

“Các tổ chức bị nhằm vào bao gồm các nhà thầu quốc phòng, các nhà sản xuất, đại học, cơ quan chính phủ, hãng luật mà liên quan đến các tranh chấp ngoại giao, và các công ty nước ngoài liên quan đến chính sách của Úc, New Zealand, New Guinea, và các quần đảo cận kề trên Thái Bình Dương, hoặc [các công ty nước ngoài liên quan đến] những hoạt động trên Biển Đông”.

Các chiến dịch khác của TA423/Red Ladon từ 2021

Từ tháng 6/2021 đến tháng 5/2022, công ty an ninh mạng Mỹ Proofpoint đã quan sát thấy một chiến dịch email tấn công giả mạo nhằm vào Úc và Malaysia.

Proofpoint đánh giá rằng các chiến dịch có khả năng được thực hiện bởi TA423/Red Ladon.

Proofpoint cho biết, các mục tiêu tại Úc thường bao gồm các cơ sở giáo dục quân sự, chính phủ, quốc phòng, và y tế công cộng.

Các mục tiêu tại Malaysia bao gồm các công ty khoan ngoài khơi và khai thác năng lượng ở vùng nước sâu, cũng như các công ty tài chính và tiếp thị đa quốc gia.

Một số tập đoàn đa quốc gia có liên quan đến các dự án năng lượng ngoài khơi (như là trang trại gió ngoài khơi, khoan, thăm dò dầu khí) ở Biển Đông cũng bị nhằm vào.

“Trong trường hợp cụ thể này, những gì họ (các tin tặc) đang tìm kiếm là quyền truy cập vào tài sản trí tuệ và thông tin có thể được sử dụng cho hoạt động gián điệp”, theo tờ Sydney Morning Herald dẫn lời Sherrod DeGrippo — giám đốc cấp cao về nghiên cứu và phát hiện mối đe dọa của Proofpoint .

“Trong tương lai, họ có thể sẽ tìm kiếm những thứ có khả năng mang lại cho chính phủ Trung Quốc lợi thế về kinh tế và quân sự ở Biển Đông”.

Sherrod DeGrippo cho biết, Proofpoint đã ngăn chặn được các cuộc tấn công có chủ đích vào khách hàng của mình, nhưng thực tế là chiến dịch này đã diễn ra trong hơn 13 tháng cho thấy tin tặc đã xâm nhập thành công vào thiết bị của một số người dùng và có được quyền truy cập vào dữ liệu hữu ích. (T/H, NTD)